Безопасность backend-разработки на PHP/Laravel: защита от SQL-инъекций и XSS-уязвимостей

Сегодня мы поговорим о защите веб-приложений, написанных на Laravel — популярном фреймворке PHP. Одной из важнейших составляющих безопасной разработки является умение предотвращать распространенные атаки вроде SQL-инъекций и межсайтового скриптинга.

Что такое SQL-инъекции?

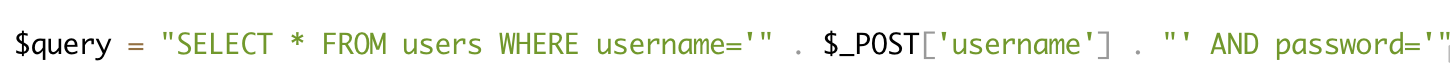

SQL-инъекция представляет собой атаку, позволяющую злоумышленнику внедрить произвольные команды SQL в запросы базы данных вашего приложения. Это позволяет атакующему извлекать конфиденциальные данные, изменять или удалять записи. Например, простая форма авторизации, построенная на небезопасном коде, может стать причиной такой атаки:

Если злоумышленник введёт специальный символ (') в поля формы входа, он сможет нарушить структуру SQL-запроса и изменить условия выборки данных.

Как защититься от SQL-инъекций?

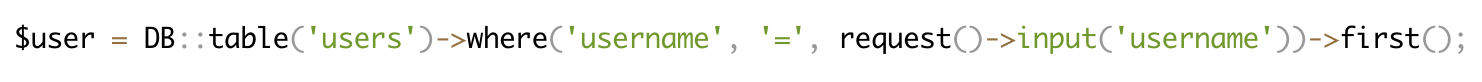

Laravel предлагает встроенную защиту от SQL-инъекций посредством связывания параметров (parameter binding), механизма, автоматически экранирующего специальные символы в запросах. Правильный способ формирования запросов выглядит следующим образом:

Использование связывания гарантирует безопасность даже при вводе опасных символов. Если приложение взаимодействует с базой данных через Eloquent ORM, дополнительные меры предосторожности практически не требуются.

Также важно проверять входные данные пользователей перед передачей их в базу данных. Регулярные выражения помогают убедиться, что пользователи вводят именно тот тип данных, который ожидается приложением.

Межсайтовый скриптинг (XSS)

Межсайтовый скриптинг возникает тогда, когда вредоносный JavaScript-код внедряется в страницы сайта и выполняется браузером посетителя. Такие атаки позволяют похитить cookie-файлы, перехватывать сессии или инициировать другие опасные действия на стороне клиента.

Например, если сайт отображает комментарии пользователей без фильтрации ввода, злоумышленник может оставить комментарий вида <script>alert("XSS")</script> и заставить браузер всех посетителей выполнить этот сценарий.

Способы предотвращения XSS-внедрений

Laravel помогает предотвратить такие атаки благодаря автоматическому HTML-экранированию вывода переменных. Когда выводится значение из переменной в шаблоне Blade, оно автоматически очищается от потенциально опасного содержимого:

Однако, иногда вам потребуется выводить HTML-контент напрямую. Для этого убедитесь, что весь контент прошел проверку на наличие тегов и скриптов с использованием библиотек вроде htmlspecialchars() или фильтров внутри самого Laravel:

Для ещё большей безопасности рекомендуется включать заголовок HTTP-заголовка Content Security Policy (CSP), ограничивающий выполнение сценариев на вашем сайте.

Рекомендации по обеспечению общей безопасности приложений на Laravel

Помимо мер против SQL-инъекций и XSS, полезно придерживаться нескольких универсальных рекомендаций:

- Используйте хеширование паролей средствами библиотеки bcrypt (функция Hash::make());

- Включайте CSRF-защиту в формах и API-маршрутах;

- Ограничивайте доступ к контроллерам и маршрутам через middleware аутентификации и ролей;

- Периодически проводите аудит системы на предмет уязвимых зависимостей с помощью утилит вроде Composer Audit;

- Постоянно обновляйте версию Laravel и пакетов, используемых проектом.

Заключение

Безопасная разработка веб-приложений требует постоянного внимания к деталям и понимания возможных угроз. Следуя простым рекомендациям, изложенным в данной статье, вы сможете значительно повысить защищенность своего проекта на Laravel.

Хотите проверить своё приложение на возможные угрозы?

Наши специалисты готовы провести комплексный аудит вашей инфраструктуры и выявить потенциальные слабые места. Обратитесь к нам, чтобы обеспечить надежную защиту ваших проектов!